vExpert 2018を頂きました

皆様、お久しぶりです。本年も無事vExpert 2018に選ばれました。

まずは私のVMware製品に関する活動を日々支えて頂いている皆様、VMware社の皆様、そして何より本ブログでのアウトプットがこの賞に対するメインの活動とも言えます。

いつも閲覧を頂いている皆様、有難うございます。

今年からvExpert用のページが登場したのですが、バッジという機能が加えられています。https://vexpert.vmware.com/

こちらが私のvExpertプロファイルです。https://vexpert.vmware.com/directory/1668

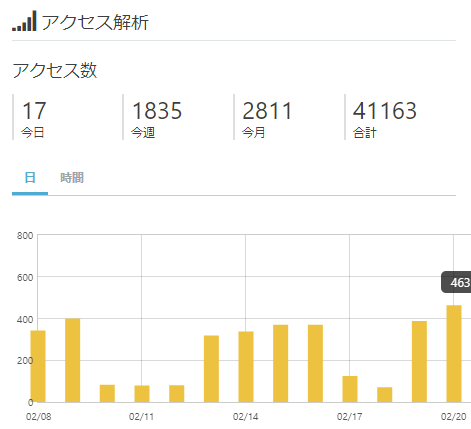

さて、私のブログについてですが最近ではDailyでの閲覧数も300 オーバーは当たり前、400を超える日も徐々に出てまいりました。口コミを基本に増やしていった割には、とても満足な結果です。

昨年の3月末にブログを初めて1年経過を前にこれだけの数字を出すことが出来ました。

以下のページに、今回のアナウンスについてとセカンドハーフ(vExpertは年2回の応募が可能)について記載があります。

記事より抜粋ですが、5月または6月当たりにセカンドハーフの申込みが開始のようですね。

We will open the second half 2018 applications around May / June which will only allow for two voting periods this year

是非皆さんも奮ってチャレンジをしてみては如何でしょうか?

VMware NSX 6.3 障害シナリオ:NSX Managerでの障害ケース

VMware NSX Install, Configure, Manageのコース提供が既に複数回決定しており、準備を進めていく中で、見つけた内容の備忘録として、今回は記事を投稿します。

VMware NSXは、vSANやvSphereとは違い、複数の仮想アプライアンスとVIBファイルによって動作するネットワークの仮想化製品であることはよく知られていますね。

例えばトレーニングなどで、”◯◯の仮想アプライアンスが停止すると、既存インフラにはどのような影響が出ますか?”など聞かれるだろうと想定しています。

※vSphereのコースであれば、”vCenter Serverが停止するとどのような影響がありますか?”とよく聞かれることがあります。

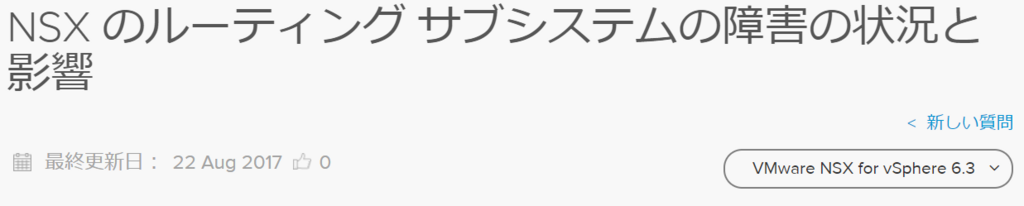

そこでVMware ドキュメントを確認した所、次のページを確認出来たのでご紹介致します。本回以降、以下のナレッジをベースに私のコメントも込めながら記事を書き上げていこうと思います。

ソースは、VMware NSX 6.3(2017/8月)時点のものですね。

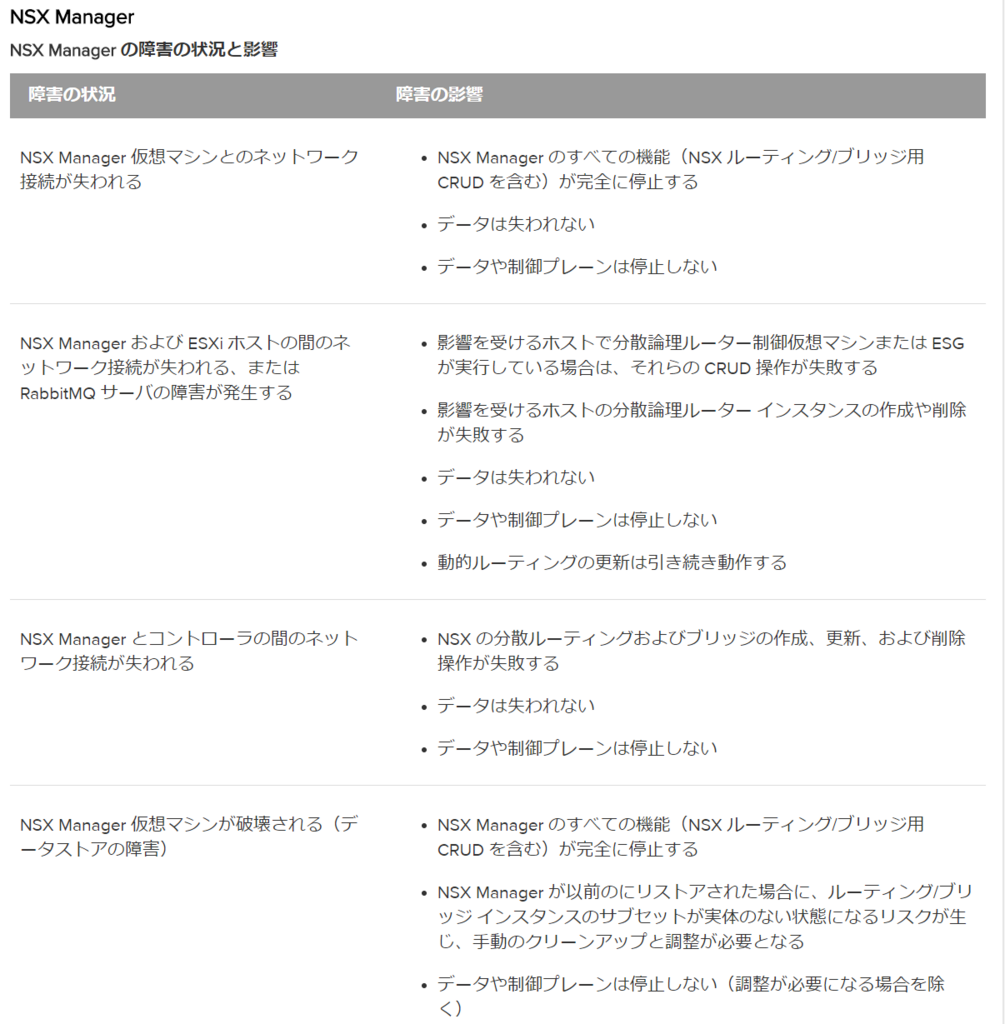

NSX Managerは、全てのNSXの環境構成情報の保持とファイアウォール ポリシーの配布をしている仮想アプライアンスです。

NSX Managerの利用不可ケースは、いずれのケースにおいても制御層でのIO自体の停止は引き起こさないと記載がありますね。(元々レイヤーが異なるので想像しやすい結果だと言えます)

また、NSX Managerの接続性が失われる、あるいはそれ自身がダウンしている間は、既存の設定変更は一切出来ません。(これはvCenter Serverがダウンした際に、vCenter Serverに纏わる設定変更が出来ない状況と近いと言えますね)

一番下に掲載がある、NSX Manager仮想マシンの破壊シナリオですが、赤枠箇所の日本語がわかりづらいので英文と並列掲載します。

要は、NSX Managerが完全にロストされた際はリストアで戻す事を想定していますが、

取得バックアップが著しく古い場合は、取得時と障害発生時点ではコンフィグ情報にギャップが有る可能性があるため、その点は差分を手動で戻して下さい、という事での記載に読めます。

以上です。NSX Managerは他のアプライアンスと違い、コンフィグレーションを保持するという点が大変重要となりますので、定期的なバックアップの取得は大変重要ですね。是非こちらのナレッジも合わせてご確認下さい。

VMware NSX for vSphere 6.x コンポーネントのバックアップとリストア (2145635)

VMware教育部セミナーに参加して見ました&今後のビジネス展望所感

本日は年に一回のVMware認定トレーナーのためのセミナー兼懇親会に参加して参りました。

この場を借りまして、VMware教育部様へお礼申し上げます。日本国内では認定講師は20名弱という事で、その中の一人として活動出来ていることを大変嬉しく思います。

本セッションにてこんなものを入手致しました、私に直接アクセスできる方で、是非テキストを見たい方はお声掛けください。

さて、今回はVMwareのビジネスの動向についてお話を伺いました。私の感想を交えながらどんな話だったか、を少し触れたいと思います。

- VMwareが世の中に登場してから、どのベンダーを選んでもある程度のプラットフォームもOSは動かせるようになり、今では仮想化がもたらす利点は多くのITの課題を解決してくれる

- NSX, vSAN 来てます!!vSphereの操作スキルはもはや常識レベルになってきつつある。

- プロダクトのあり方も変わり、管理部門、組織のあり方も変化しつつある

私としては直近でNSXを学んだ事で、強く共感出来るところが多かったです。

本日時点では、ネットワークの仮想化というスキルは特別なものかもしれませんが、数年先にはこのスキルは恐らく標準的なスキルになっているのでは?と考えるわけです。実際にサーバーの仮想化は今やその一例と言えます。

スマートフォンが登場して数年経ちますが、登場当初と比べ、ここまで一般に普及すると思った人は多くないかもしれません。

今回は特定の製品についての記事ではありませんでしたが、”今特別だと思っている技術は、先々標準化されていく”という事が、改めて数々の事例により実証されており、”インストラクターは、その第一歩を円滑に進めるための橋渡し役"だなと再認識した次第でした。

vSAN Practice Quiz(Exam) / vSAN 知識チェック 練習問題作成してみました。

vSAN 練習問題へのアクセス誠にありがとうございます。

本記事で提供しておりましたvSAN Skill用練習問題については、新規URL上での公開に変更しております。これまで利用頂いておりました問題と同じ問題にチャレンジすることが可能です。

誠にお手数をおかけしますが新規リンクにアクセスの上ご利用のほどよろしくお願いいたします。

※新規リンクへの移行理由としましては、今後の技術情報更新は全て新規URL上で行うためです。

VMware vSAN 6.7 U1 Deep Dive (English Edition)

- 作者: Cormac Hogan,Duncan Epping

- 発売日: 2018/12/09

- メディア: Kindle版

- この商品を含むブログを見る

VMware vSphere ESXi vCenter 環境における特殊文字、文字数制限について

トレーニング内でも、立ち話的にもよく”vSphere上での文字数の制限"について質問を受けます。私自身、いつも次のようなソースを紹介することが多いので、備忘録という視点で今回は本記事を掲載します。

各記事のキャプチャ内には、対象となるvSphereのバージョンなどもありますので、

そちらも合わせてご確認下さい。

【特殊文字】

Troubleshooting issues with VMs or datastore names containing special characters (2046088)

要約:特殊文字は使わないように、との事。

例えば、%, &, *, $, #, @, !, \, /, :, *, ?, ", <, >, |, ;, 'に代表されるようなもの。

利用する文字の種類は"RFC952"に準ずる必要がある。これは私が個人的に聞いた話ですが、2018年2月時点でリリースれているvSphere 6.5もこれに準拠されているようで、

本KBのWebページ自体は5.5までが対応に見えますが、将来的に直近のバージョンも追加されるとの事です。

【文字数制限】

要約:vCenter Server 5.0以降では仮想マシン名の文字数上限は80文字である。

それ以前は仮想マシン名の文字数上限は32文字である。

要約:レガシーなバージョンのvSphereでは、FQDNは255文字以下、ホスト名は31文字以内であることとされている。

【文字コード】

VMware vCenter Server 6.5 Update 1 リリース ノート

要約:文字コードとしては、ASCIIに属する文字入力をするようにしましょう。

加えまして、将来的に新しくリリースされるvSphereなどの製品に対しては、それに該当するリリースノートを参照下さい。

また今後情報を見つけましたら更新をしようかと思います。

VMware NSX : NSX Managerの保護 (バックアップ / 冗長性 / 高可用性)

さて、久しぶりに技術記事を書きます。

まずはVMware NSXを語る上で、”NSX Manager”は大事な要素です。

多くの素晴らしい記事がネット上には存在するので今回はNSX Managerが何であるか、までは多くは記述致しません。

また機会があればこれをどこかで触れたいと思います。

NSX Managerは、VMware NSXに於いて、管理プレーンを提供する仮想マシンです。

NSXのデプロイの1stステップとして、NSX Managerのデプロイがあります。

OVAファイルは、MyVMwareから入手頂くわけです。

最近の仮想化環境において、こうした特定のサービスを提供してくれる特殊な仮想マシン、というのは珍しくなくなってきています。

仮想マシンということで、次のようなオペレーションが実施出来るわけです。

- クローン

- スナップショット

- vSphere HAによる保護

- vSphere FTによる保護

- vSphere Data Protectionによるバックアップの可否

例えばですが、これらだけを見ても”NSX Manager”はこれらをサポートするのか?という純粋な疑問が生まれるわけです。

私が受講生の立場なら、この辺は間違いなく質問をする所ですので先んじて調べて見ました。今回は、私が自身の検索により見つけることが出来た公式ソースを紹介致します。

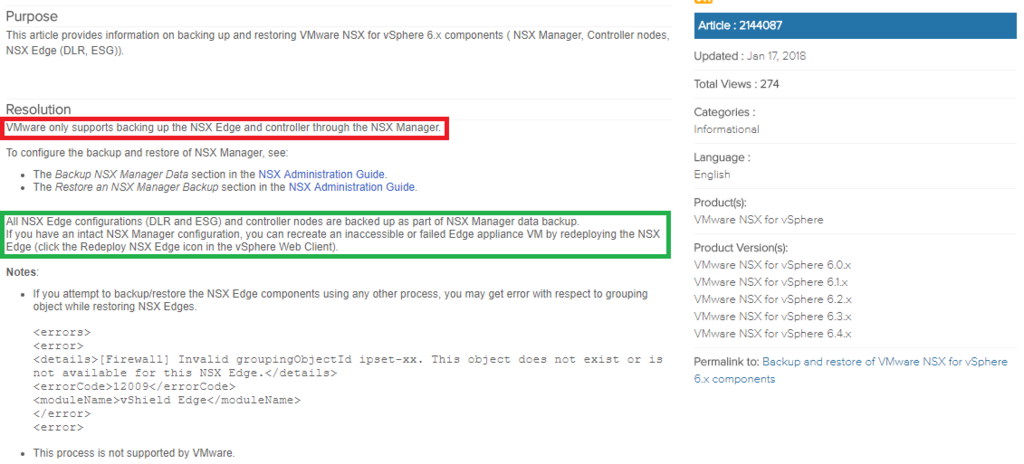

- バックアップとリストア

Backup and restore of VMware NSX for vSphere 6.x components (2144087)

VMware NSX for vSphere 6.x コンポーネントのバックアップとリストア (2145635)

一言で申し上げれば、NSX Managerのインターフェース上から実施が可能です。

また、VMwareでは上記記事掲載時点ではこの方法が唯一のサポートされた方法であると名言されています。(将来的には変更されるかもしれませんが)

また、私のvSAN記事でもよく登場するCormac氏が、かなり以前にVDPを使ってNSXの幾つかの仮想アプライアンスのバックアップとリストアにチャレンジをしています。上記KBに基づけば公式な方法では無いためか、リストアの際にEdge Service Gatewayというコンポーネントのリストアで奮闘している記録が読めます。

- 冗長化、高可用性

次にNSX Managerの冗長化です。vSphere HAを利用することで、NSX Managerの耐障害性を保持することが出来ます。

High Availability of NSX for vSphere Components

The NSX Manager instances of both stacks run on the management cluster. vSphere HA protects the NSX Manager instances by ensuring that the NSX Manager VM is restarted on a different host in the event of primary host failure.

Cluster Design for NSX for vSphere

上記のページからであれば、他のNSXのコンポーネントのHA保護についても記載があります。

以上です。今回の纏めは次の通りです。